掃描方式人工

安全報告可以提供

服務(wù)價格具體聯(lián)系客服

服務(wù)方式遠(yuǎn)程

服務(wù)地區(qū)全國

學(xué)習(xí)代碼審計要熟悉三種語言,總共分四部分去學(xué)習(xí)。,編程語言。1.前端語言html/js/dom/元素的使用主要是為了挖掘xss漏洞。jquery主要寫一些涉及CSRF腳本或DOMXSS、JSON劫持等。2.后端語言的基本語法要知道,比如變量類型、常量、數(shù)組(python是列表、元組、字典)、對象、調(diào)用、引用等。,MVC設(shè)計模式要清晰,因為大部分目標(biāo)程序都是基于MVC寫的,包括不限于php、python、java。不用寫,但一定能理解,要理解邏輯,知道哪些功能點可以寫,哪些漏洞可能會出現(xiàn),便于挖掘常規(guī)漏洞,更方便挖掘邏輯漏洞。

使用預(yù)編查詢語句防護SQL注入攻擊的好措施,就是使用預(yù)編譯查詢語句,關(guān)連變量,然后對變量進(jìn)行類型定義,比如對某函數(shù)進(jìn)行數(shù)字類型定義只能輸入數(shù)字。使用存儲過程實際效果與預(yù)編語句相近,差別取決于存儲過程必須先將SQL語句界定在數(shù)據(jù)庫查詢中。也肯定存在注入難題,防止在存儲過程中,使用動態(tài)性的SQL語句。查驗基本數(shù)據(jù)類型,使用安全性函數(shù)各種各樣Web代碼都保持了一些編號函數(shù),能夠協(xié)助抵抗SQL注入。

其他建議數(shù)據(jù)庫查詢本身視角而言,應(yīng)當(dāng)使用少管理權(quán)限標(biāo)準(zhǔn),防止Web運用立即使用root,dbowner等高線管理權(quán)限帳戶直接連接數(shù)據(jù)庫查詢。為每一運用單分派不一樣的帳戶。Web運用使用的數(shù)據(jù)庫查詢帳戶,不應(yīng)當(dāng)有建立自定函數(shù)和實際操作本地文檔的管理權(quán)限,說了那么多可能大家對程序代碼不熟悉,那么建議大家可以咨詢的網(wǎng)站安全公司去幫你做好網(wǎng)站安全防護,推薦SINE安全,盾安全,山石科技,啟明星辰等等公司都是很不錯的。

WebScarab它可以分析使用HTTP 和HTTPS協(xié)議進(jìn)行通信的應(yīng)用程序,WebScarab可以用簡單地形式記錄它觀察的會話,并允許操作人員以各種方式觀查會話。如果你需要觀察一個基于HTTP(S)應(yīng)用程序的運行狀態(tài),那么WebScarabi就可以滿足你這種需要。不管是幫助開發(fā)人員調(diào)試其它方面的難題,還是允許安全人員識別漏洞,它都是一款不錯的工具。

上傳漏洞。檢測Web網(wǎng)站的上傳功能是否存在上傳漏洞,如果存在此漏洞,攻擊者可直接利用該漏洞上傳木馬獲得WebShell。

2020年11月中旬,我們SINE安全收到客戶的安全求助,說是網(wǎng)站被攻擊打不開了,隨即對其進(jìn)行了分析了導(dǎo)致網(wǎng)站被攻擊的通常情況下因素分外部攻擊和內(nèi)部攻擊兩類,外部網(wǎng)站被攻擊的因素,網(wǎng)站外部攻擊通常情況下都是DDoS流量攻擊。DDoS攻擊的手法通常情況下都是通過大批量模擬正常用戶的手法去GET請求占據(jù)網(wǎng)站服務(wù)器的大量的網(wǎng)絡(luò)帶寬資源,以實現(xiàn)堵塞癱瘓無法打開網(wǎng)站的目的,它的攻擊方式通常情況下都是通過向服務(wù)器提交大量的的請求如TCP請求或SYN請求,使服務(wù)器無法承載這么多的請求包,導(dǎo)致用戶瀏覽服務(wù)器和某服務(wù)的通訊無常連接。

攻擊,通常情況下是用來攻擊某腳本頁面的,攻擊的工作原理就是攻擊者操縱一些主機不斷地發(fā)大量的數(shù)據(jù)包給對方服務(wù)器導(dǎo)致網(wǎng)絡(luò)帶寬資源用盡,一直到宕機沒有響應(yīng)。簡單的來說攻擊就是模擬很多個用戶不斷地進(jìn)行瀏覽那些需要大量的數(shù)據(jù)操作的腳本頁面,也就是不斷的去消耗服務(wù)器的CPU使用率,使服務(wù)器始終都有解決不完的連接一直到網(wǎng)站堵塞,無常訪問網(wǎng)站。

內(nèi)部網(wǎng)站被攻擊的因素:一般來說屬于網(wǎng)站本身的原因。對于企業(yè)網(wǎng)站來說,這些網(wǎng)站被認(rèn)為是用來充當(dāng)門面形象的,安全和防范意識薄弱。這幾乎是企業(yè)網(wǎng)站的常見問題。安全和防范意識大多數(shù)較弱,網(wǎng)站被攻擊也是客觀事實。更重要的是,大多數(shù)網(wǎng)站都為時已晚,無法擺脫攻擊,對攻擊的程度不夠了解,嚴(yán)重攻擊的真正損害是巨大的。像網(wǎng)站存在漏洞被入侵篡改了頁面,導(dǎo)致網(wǎng)站顯示一些與網(wǎng)站不相關(guān)的內(nèi)容,或一些數(shù)據(jù)信息被透露,這都是因為程序代碼上的漏洞導(dǎo)致被hack攻擊的,建議大家在上線網(wǎng)站前一定要找的網(wǎng)站安全公司對網(wǎng)站代碼進(jìn)行全面的安全滲透測試服務(wù),國內(nèi)做的比較的如Sine安全,安恒信息,盾安全,銥迅等等。

防止外部DDoS攻擊和攻擊的方法1.避免網(wǎng)站對外公開的IP一定要把網(wǎng)站服務(wù)器的真實IP給隱藏掉,如果hack知道了真實IP會直接用DDOS攻擊打過去,除非你服務(wù)器用的是高防200G的防御,否則平常普通的服務(wù)器是沒有任何流量防護措施的。對于企業(yè)公司來說,避免公開暴露真實IP是防止ddos攻擊的有效途徑,通過在安全策略網(wǎng)絡(luò)中建立安全組織和私人網(wǎng)站,關(guān)閉不必要的服務(wù),有效地防止網(wǎng)絡(luò)hack攻擊和入侵系統(tǒng)具體措施包括禁止在主機上瀏覽非開放服務(wù),限制syn連接的數(shù)量,限制瀏覽特定ip地址,以及支持防火墻防ddos屬性。

要保證充足的網(wǎng)絡(luò)帶寬在這里我想說的是網(wǎng)絡(luò)帶寬的大小速率,直接確定了抵御攻擊的能力,如果僅僅是10M帶寬的速率,對于流量攻擊是起不到任何防護作用的,選擇至少100M帶寬或者是1000M的主干帶寬。但請注意,主機上的網(wǎng)卡為1000M并不意味著網(wǎng)絡(luò)帶寬為千兆位。如果連接到100M交換機,則實際帶寬不超過100M;如果連接到100M帶寬,則不一定有1000M的帶寬,這是因為提供商很可能會將交換機的實際帶寬限制為10M。

啟用高防服務(wù)器節(jié)點來防范DDoS攻擊所謂高防服務(wù)器節(jié)點就是說買一臺100G硬防的服務(wù)器去做反向代理來達(dá)到防護ddos攻擊的方法,那么網(wǎng)站域名必須是要解析到這一臺高防服務(wù)器的IP上,而真實IP被隱藏掉了,hack只能去攻擊這一臺高防的服務(wù)器IP,也可以找的網(wǎng)站安全公司來解決網(wǎng)站被DDOS攻擊的問題。

實時網(wǎng)站的訪問情況除了這些措施外,實時網(wǎng)站訪問的情況性能也是防止DDOS攻擊的重要途徑。dns解析的配置方式如何設(shè)置不好,也會導(dǎo)致遭受ddos攻擊。系統(tǒng)可以網(wǎng)站的可用性、API、CDN、DNS和其他第三方服務(wù)提供者,網(wǎng)絡(luò)節(jié)點,檢查可能的安全風(fēng)險,及時清除新的漏洞。確保網(wǎng)站的穩(wěn)定訪問,才是大家關(guān)心的問題。

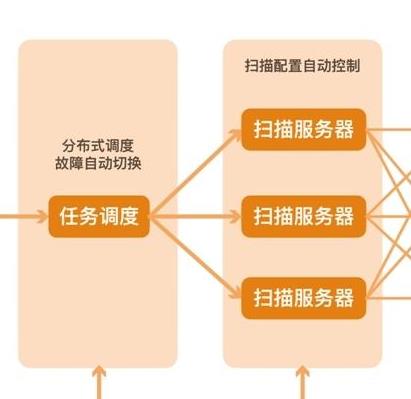

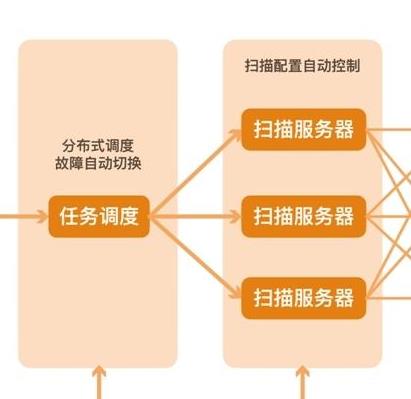

網(wǎng)站漏洞掃描,早檢查,早防范,不要等網(wǎng)絡(luò)安全問題出現(xiàn)了才后悔。那么代價也許是您沒辦法想象的。網(wǎng)站被黑、數(shù)據(jù)泄露、資金被盜、服務(wù)癱瘓等等很有可能就是因為小小的漏洞被利用了哦。漏洞掃描找人士,更放心,更安全心。

http://www.agrivod.com