服務人工

漏洞檢測項目所有

優勢服務好

APP漏洞檢測支持

服務地區全國

SINE安全對網站漏洞檢測具有的安全技術人員,而且完全不依靠軟件去掃描,所有漏洞檢測服務都是由我們人工去檢測,比如對代碼進行審計,以及都每個網站或APP的功能進行單的詳細測試,如跨權限漏洞,支付漏洞繞過,訂單價格被篡改,或訂單支付狀態之類的,或會員找回密碼這里被強制找回等,還有一些邏輯漏洞,上傳漏洞,垂直權限漏洞等等。

其實從開發的角度,如果要保證代碼至少在邏輯方面沒有明顯的漏洞,還是有些繁瑣的。舉個簡單的例子,如網站的數據檢驗功能,不允許前端提交不符合當前要求規范的數據(比如年齡文本框部分不能提交字母)。那么為了實現這個功能,首先開發者肯定要在前端實現該功能,直接在前端阻止用戶提交不符規范的數據,否則用戶體驗會很差,且占用服務器端的資源。

但是沒有安全意識或覺得麻煩的開發者就會僅僅在前端用Js進行校驗,后端沒有重復進行校驗。這樣就很容易給惡意用戶機會:比如不通過前端頁面,直接向后端接口發送數據:或者,前端代碼編寫不規范,用戶可以直接在瀏覽器控制臺中用自己寫的Js代碼覆蓋原有的Js代碼;或者,用戶還可以直接在瀏覽器中禁用Js;等等。總之,前端的傳過來的數據可信度基本上可以認為比較低,太容易被利用了。

而我的思路都是很簡單的,就是關注比較重要的幾個節點,看看有沒有可乘之機。如登錄、權限判定、數據加載等前后,對方是怎么做的,用了什么樣的技術,有沒有留下很明顯的漏洞可以讓我利用。像這兩個網站,加載的Js文檔都沒有進行混淆,注釋也都留著,還寫得很詳細。比較湊巧的是,這兩個網站都用到了比較多的前端的技術,也都用到了sessionStorage。

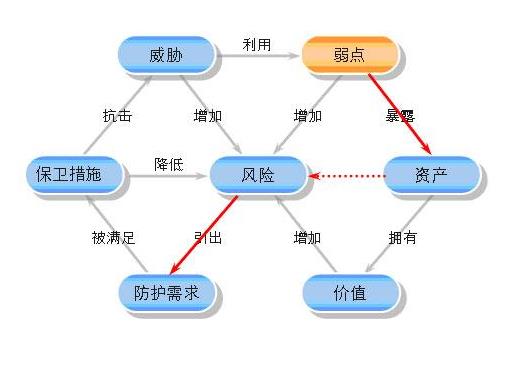

在安全運營工作當中,經常需要系統日志、設備威脅事件日志、告警日志等,各種日志進行收集匯聚,具體分析,通過日志來分析威脅事件發生源頭、相關聯的人和資產關系,以日志數據的角度,來追究溯源威脅事件發生的過程和基本概括原貌。評估威脅事件產生危害的影響范圍,關聯到人與資產,采取順藤摸瓜,將各種信息進行關聯,無論是二維關系數據聯系關聯,還是大數據分析建模,數據的分類采集都是基礎工作。

企業安全相關的各種日志數據,存放的位置、形式、大小、業務、使用人群都不同,如何根據不同業務規模的日志數據,采取相得益彰的技術形式進行合理的日志、聚合、分析、展示,就成為了一個課題,接下來,我們主要圍繞這些相關的主題進行討論分享,通過具體的日志聚合分析實踐,讓數據有效的關聯,使其在威脅事件分析、應急事件分析響應過程中讓數據起到方向性指引作用、起到探測器的作用,通過以上技術實踐,讓更多日志數據,有效的為企業安全運營提供更好的服務。

在實際工作當中,日志聚合分析工具種類繁多:ELK、Graylog、rk、Clickhouse、Superset等工具。我們以常用的日志數據使用場景為例子,結合這些工具的使用,向大家展示在實際數據工作中數據運營的情況,如何進行數據聚合分析,以提供實際的操作案例,能能直觀的了解數據管理的工作流程,之后可以重復實踐,不繞道走遠路,著重給出日志分析工具使用的要點,快速上手掌握相關工具的使用,掌握日常日志數據實操及相關方法。

為了方便實踐,盡量避免商業系統和設備在案例中的出現,以可以方便取材的開源項目為基礎,展開案例的講解,大家可以容易的在網上取材這些軟件系統,在本地完成實踐練習過程。本篇介紹入侵檢測系統Suricata及威脅日志事件管理系統Graylog,通過對入侵檢測系統的日志進行收集,來展現日志收集處理的典型過程。

開源IDS系統Suricata與威脅事件日志管理平臺Graylog結合,對網絡環境進行截取與日志收集分析統計,通過Suricata捕獲輸出的日志,經過Nxlog日志收集工具,將相關事件日志、告警日志、HTTP日志,通過Graylog進行日志聚合,對日志進行統計分析,分析網絡環境中存在各種威脅事件類型,通過自定義Suricata的檢測規則,控制入侵檢測的策略,以及入侵檢查系統的輸出結果。

修改后臺初始密碼

每個都有一個后臺賬戶,用于日常的維護更新,而很多后臺初始密碼都過于簡單,在拿到后臺管理賬號密碼時,要先把初始密碼修改掉,帳號密碼要有一定的復雜度,不要使用域名、年份、姓名、純數字等元素,要知道密碼越好記也就意味著越容易被攻破。

早上,我突然被客戶告知,他部署在云平臺的服務器被檢測到webshell,已經查殺了,而且云平臺檢測到這個ip是屬于我公司的,以為是我們公司做了測試導致的,問我這個怎么上傳的webshell,我當時也是一臉懵逼,我記得很清楚這是我的項目,是我親自測試的,上傳點不會有遺漏的,然后開始了我的排查隱患工作。

巡檢查殺首先,我明白自己要做的不是找到這個上傳的位置是哪里出現的,我應該登上服務器進行webshel查殺,進行巡檢,找找看是否被別人入侵了,是否存在后門等等情況。雖然報的是我們公司的ip,萬一漏掉了幾個webshell,被別人上傳成功了沒檢測出來,那服務器被入侵了如何能行。所以我上去巡檢了服務器,上傳這個webshell查殺工具進行查殺,使用netstat-anpt和iptables-L判斷是否存在后門建立,查看是否有程序占用CPU,等等,此處不詳細展開了。萬幸的是服務器沒有被入侵,然后我開始著手思考這個上傳點是怎么回事。

文檔上傳漏洞回顧首先,我向這個和我對接的研發人員咨詢這個服務器對外開放的,要了之后打開發現,眼熟的不就是前不久自己測試的嗎?此時,我感覺有點懵逼,和開發人員對質起這個整改信息,上次測試完發現這個上傳的地方是使用了白名單限制,只允許上傳jpeg、png等圖片格式了。當時我還發現,這個雖然上傳是做了白名單限制,也對上傳的文檔名做了隨機數,還匹配了時間規則,但是我還是在返回包發現了這個上傳路徑和文檔名,這個和他提議要進行整改,不然這個會造成這個文檔包含漏洞,他和我反饋這個確實進行整改了,沒有返回這個路徑了。

SINE安全網站漏洞檢測時必須要人工去審計漏洞和查找漏洞找出問題所在并修復漏洞,對各項功能都進行了全面的安全檢測。

http://www.agrivod.com